Dieser Artikel behandelt die folgenden Themen:

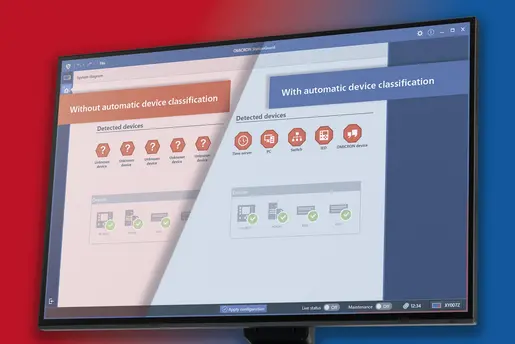

All diese Themen sind wichtig für die Datenbank, die wir zum Schwachstellenmanagement anbieten. Sie ist in GridOps enthalten, dem zentralen Managementsystem von StationGuard, unserem OT-Intrusion-Detection-System. Wenn Sie ein Schwachstellenmanagement in Ihrem eigenen System einführen wollen, wird dieser Artikel besonders hilfreich sein.

Zunächst möchten wir gerne die Begriffe „Advisory” und „CSAF” erläutern. Ein Advisory ist ein Dokument, in dem bekannte Sicherheitsprobleme und Schwachstellen von Produkten aufgeführt sind. Es wird in der Regel vom Hersteller veröffentlicht, der das Produkt entwickelt hat. CSAF ist ein maschinenlesbares, standardisiertes Format für Advisories, das die Handhabung und Verarbeitung dieser Informationen erleichtert. CSAF verwendet das JSON-Format.

Advisories und CSAF verstehen

Nachdem Sie Ihre Geräte im Netzwerk identifiziert haben, sollten Sie diese auf Schwachstellen untersuchen. Doch wie erfahren Sie, welche Sicherheitsinformationen es über Ihre Netzwerkgeräte gibt? Avisories helfen dabei, die Schwachstellen eines Systems zu ermitteln. Voraussetzung dafür ist, dass die Informationen über die Geräte korrekt sind. Anstatt manuell zu ermitteln, welche CVEs auf Sie zutreffen, können Sie Ihre Anlageninformationen mit dem Inhalt der Warnhinweise vergleichen. Wie stellen die Anbieter diese Hinweise zur Verfügung?

Wir sehen oft PDF- und HTML-Seiten mit Sicherheits-Advisories. Doch sich allein auf PDFs und HTMLs zu verlassen, ist nicht effizient. Hier kommt CSAF ins Spiel. Als Nachfolger des CVRF (Common Vulnerability Reporting Framework) sorgt CSAF dafür, dass Advisories standardisiert geschreiben und in einem maschinenlesbaren Format bereitgestellt werden. So können Kunden, Schwachstellen in ihren Systemen automatisch identifizieren und beheben, ohne unzählige Stunden mit dem Durchsuchen von PDFs und HTML-Seiten zu verbringen. Da CSAF von vielen Anbietern genutzt wird, können Schwachstellen schneller verfolgt und die Anzahl der manuell zu prüfenden Hinweise erheblich verringert werden. Das spart viel Zeit.

Die Erstellung von CSAF-Hinweisen ist zwar ein Schritt in die richtige Richtung, löst aber nicht alle Probleme. Schlecht geschriebene CSAFs können ohne vorherige Bereinigung nicht effektiv automatisiert eingesetzt werden. Und wie bei jedem Rahmenwerk wird es von verschiedenen Unternehmen und Einzelpersonen unterschiedlich genutzt werden - und je mehr Menschen damit arbeiten, desto mehr individuelle Interpretationen werden entstehen.

Als Teil des Stromversorgungsnetzes erstellen wir Advisories, die für die Aufrechterhaltung der Sicherheit kritischer Infrastrukturen von entscheidender Bedeutung sind. Die Qualität dieser Meldungen ist daher von großer Wichtigkeit für uns.

Nachdem wir nun die Grundlagen behandelt haben, werden wir uns nun den häufigen Fallstricken bei Advisories und den spezifischen Problemen zuwenden, die bei CSAF auftreten können.

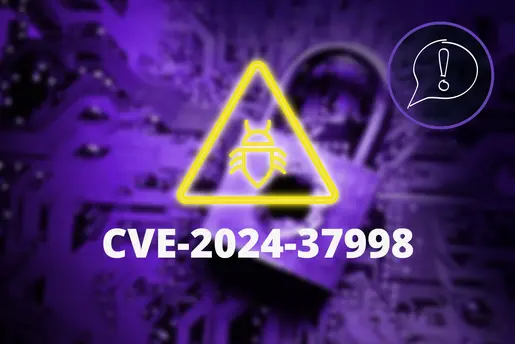

Advisories können unvorhersehbar sein und lassen sich nicht immer eindeutig interpretieren. Die meisten Advisories sind zwar nützlich und gut formuliert und machen deutlich, worum es geht, aber manche können auch problematisch sein.

Herausforderungen der Advisory-Publikation

In einigen Fällen stoßen wir auf Advisories, die unseren Abgleichprozess aufgrund von unkonventionellen Entscheidungen bei der Produktentwicklung oder dem Advisory selbst beeinträchtigen. So kann es beispielsweise vorkommen, dass einige Produkte die Version 8.2 als höher als 8.10 ansehen, was die numerische Sortierung erschwert. Auch Änderungen am Versionsschema während des Lebenszyklus eines Produkts können zu Automatisierungsproblemen führen. Diese Beispiele verdeutlichen, warum der Abgleich von Schwachstellen so schwierig sein kann.

Neben inhaltlichen Fehlern oder schlechten Praktiken sehen wir uns auch mit Herausforderungen bei der Veröffentlichung von Advisories konfrontiert. Als Organisation, die an der Sammlung von Advisories interessiert ist, sehen wir uns mit drei wesentlichen Problemen konfrontiert:

Erstens führen Ratenbeschränkungen für den Zugriff auf Webseiten dazu, dass Advisories einiger Anbieter nicht automatisch abgerufen werden. Dies stellt insbesondere für Anbieter, die keine RSS-Feeds oder ähnliche Benachrichtigungen für Aktualisierungen von Advisories bereitstellen, ein Problem dar. In den meisten Fällen können wir dieses Problem durch eine Drosselung der Downloads lösen. Allerdings ist es für Nutzer:innen frustrierend, wenn der Zugriff verweigert wird, wenn sie versuchen, Advisories herunterzuladen. Daher könnte die Bereitstellung von Advisories über andere Wege als Downloads von der Website von Vorteil sein.

Des Weiteren können JavaScript-Weiterleitungen zu Schwierigkeiten beim automatischen Herunterladen von Hinweisen führen. Das Herunterladen von Hinweisen mit einem Tool wie curl resultiert lediglich in einer Reihe von Weiterleitungsseiten anstelle von CSAF-Dateien. Die Empfehlung, auf Weiterleitungen für die Veröffentlichung von Hinweisen zu verzichten, basiert auf der Erkenntnis, dass HTTP-Weiterleitungen nur in Ausnahmefällen zulässig sind.

Und schließlich, und vielleicht am ärgerlichsten, die Lokalisierung. Einige Hinweise werden in anderen Sprachen anders oder gar nicht veröffentlicht. Es ist nicht das erste Mal, dass diese Sicherheitslücke veröffentlicht wurde, aber es könnte das erste Mal sein, dass Sie darauf stoßen. Es ist für uns alle sehr frustrierend, wenn ein neuer Hinweis als alt erscheint, nur weil er aufgrund von Lokalisierungsunterschieden nicht auf der Seite veröffentlicht wurde, die man gerade ansieht.

Außerdem benachrichtigen die Anbieter die Nutzer:innen noch immer nicht ordnungsgemäß über neue Hinweise oder Änderungen. Wir haben alle verfügbaren Optionen untersucht, darunter Webtabelleneinträge, E-Mail-Benachrichtigungen und RSS- oder Atom-Feeds. Von allen untersuchten Methoden sind RSS- und Atom-Feeds am benutzerfreundlichsten, da sie Sie über Änderungen informieren. Bei anderen Methoden müssen Sie oft manuell nach Aktualisierungen suchen. Dies ist allerdings Jammern auf hohem Niveau, da generell noch alle mit der Verfeinerung der CSAF-Publikationsinfrastruktur beschäftigt sind.

Die Rolle des CSAF im Schwachstellenmanagement und seine Herausforderungen

Alle oben genannten Herausforderungen könnten durch die Einführung einer CSAF-Herausgeberinfrastruktur erheblich verbessert werden. Ein CSAF-Anbieter zu sein, gewährleistet einen einfachen und ordnungsgemäßen Zugang zu Advisories, wodurch die zuvor genannten Probleme vermieden werden.

Das CSAF ist jedoch keine Einheitslösung. Die Veröffentlichung von CSAF macht die Meldungen nicht automatisch maschinenlesbar. Hier kommen wir ins Spiel. Wir sammeln Advisories von relevanten Anbietern in unserem Bereich und erstellen, validieren und bereinigen diese Advisories, um sicherzustellen, dass sie mit den Anlagenbeständen unserer Nutzer:innen abgeglichen werden können.

CSAF ist das beste Format, das wir derzeit haben, um den Abgleich und die Verwaltung von Schwachstellen zu automatisieren. Selbstverständlich kann dieser Ansatz eine Reihe von Herausforderungen mit sich bringen, sowohl neue als auch bekannte. Wir haben diese Erfahrung gemacht und sind bestrebt, sie für Sie zu meistern.

Lassen Sie uns also auf die Herausforderungen eingehen, die wir mit dem CSAF erlebt haben. Denn selbst wenn Sie das CSAF gründlich befolgen, können Sie dennoch angreifbar sein.

Das CSAF unterteilt die Dateien in drei Abschnitte: Dokument, Produkt-Baum und Schwachstellen.

Gehen wir sie der Reihe nach durch.

Abschnitte des CSAF erkunden:

Dokument, Produktbaum und Schwachstellen

Dokument

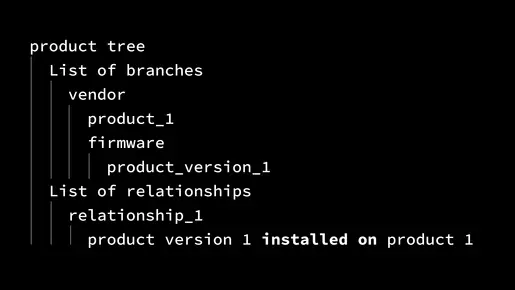

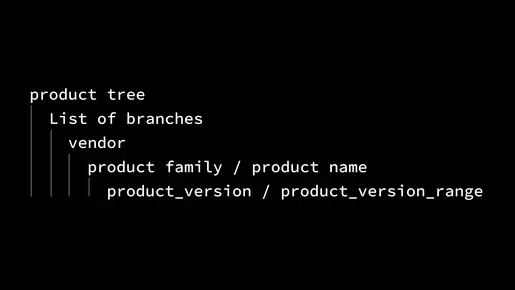

Produkt-Baum

Dieser Ansatz nutzt das volle Potenzial von CSAF, indem er die Beziehungen zwischen Produkten und ihren Komponenten klar definiert. Es gibt zahlreiche weitere bekannte Fallstricke im Abschnitt product_tree. Wenn Sie daran interessiert sind, können Sie sich gerne an uns wenden. Wir haben viele Geschichten und Erkenntnisse zu erzählen.

Schwachstellen

Ein Beispiel für eine potenzielle Fehlerquelle ist ein falscher oder zu großzügiger Verweis, der dazu führen kann, dass bestimmte Einträge im Feld der betroffenen Produkte veraltet sind. Des Weiteren kann die Bezugnahme auf alle Versionen zusammen mit bestimmten Bereichen im Feld „Bekanntermaßen betroffen“ andere Versionsreferenzen aufheben, was bei einem späteren Abgleich zu Problemen führt. Dies sind lediglich einige wenige Sonderfälle. Es gibt noch zahlreiche weitere. Wie kann ein Systemadministrator also all die Informationen nutzen, die er über PDFs, HTML-Advisories und hoffentlich auch über einige CSAFs gesammelt hat?

Unsere Spezialisten nutzen in der Regel spezialisierte Tools, um die bei der Arbeit mit diesen Advisories gesammelten Erfahrungen und Kenntnisse zu nutzen. Wir haben über 4 000 Advisories gesammelt und mehr als tausend davon angepasst, erstellt und behoben. Mit all diesen Erfahrungen und Kenntnissen können wir unsere Kund:innen unterstützen und die Probleme, auf die wir in diesen Advisories stoßen, an die jeweiligen Anbieter weitergeben. So stellen wir sicher, dass kritische Infrastrukturen bestmöglich geschützt werden können.

Und weil wir irgendwo Schluss machen müssen, hören wir hier auf. Nicht, weil wir nicht noch mehr Beobachtungen mitzuteilen oder besondere Fälle zu betrachten hätten. Wir könnten das den ganzen Tag tun. Wenn Sie jedoch bis hierhin gelesen haben, sind sie womöglich daran interessiert, sich näher mit CSAF zu befassen, selbst einen CSAF zu verfassen oder nach Möglichkeiten zum Arbeiten mit CSAF zu suchen. Zudem interessieren Sie sich auch dafür, wie die OMICRON Cybersicherheitsprodukte unser gesamtes Expert:innenwissen einbeziehen. In diesem Fall werfen Sie gerne einen Blick auf unsere StationGuard- und GridOps-Lösung.

![[Translate to Deutsch:] Why Patch Management in Power Grid Substations Is Challenging?](https://www.omicroncybersecurity.com/fileadmin/_processed_/e/5/csm_Resources_Article_Patch_Mngt_Tiles_3by2_399481ad3a.webp)

![[Translate to Deutsch:] StationGuard-Broschüre, OMICRON](https://www.omicroncybersecurity.com/fileadmin/_processed_/9/4/csm_Resources_StationGuard_Brochure_Tiles_3by2_4189edb7c9.webp)