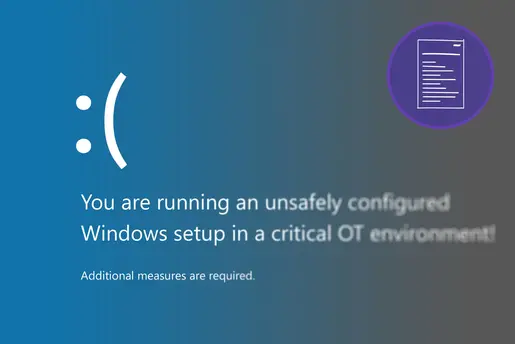

Eine kürzlich von Censys durchgeführte Analyse hat ergeben, dass über 40 000 industrielle Kontrollsysteme (ICS) in den Vereinigten Staaten dem Internet preisgegeben sind. Diese Geräte, zu denen Mensch-Maschine-Schnittstellen (HMI) und Low-Level-Automatisierungsprotokolle gehören, sind für den Betrieb kritischer Infrastrukturen wie Wasserwerke, Stromnetze und Produktionsanlagen von entscheidender Bedeutung. Die potenziellen Folgen eines solchen Risikos sind beträchtlich und könnten zur Unterbrechung wichtiger Dienste oder sogar zum Verlust von Menschenleben führen.

Massive Gefährdung industrieller Prozesse

Mehr als die Hälfte der gefährdeten Systeme steht im Zusammenhang mit der Gebäudesteuerung und -automatisierung. Rund 18 000 Systeme werden zur Steuerung industrieller Prozesse verwendet. Besonders besorgniserregend ist, dass die meisten dieser Geräte in Verbrauchernetzwerken oder drahtlosen Netzwerken gehostet werden. Dadurch ist es nahezu unmöglich, die Verantwortlichen dieser Geräte über ihre Gefährdung zu informieren. Da den Automatisierungsprotokollen oft der notwendige Kontext fehlt, um die Verantwortlichen zu ermitteln, sind diese kritischen Systeme anfällig für Angriffe.

Ist Ihr System gefährdet?

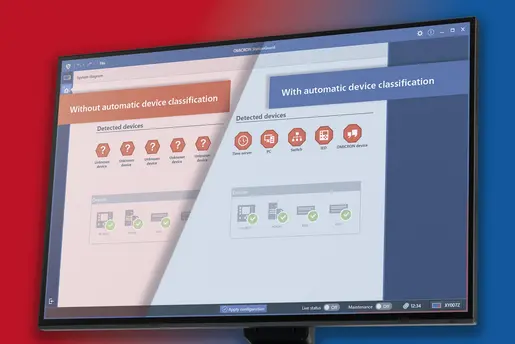

Da es für Unternehmen schwierig ist, die Verantwortlichen für die gefährdeten Systeme zu identifizieren und zu benachrichtigen, sind sie verpflichtet, selbstständig Maßnahmen zu ergreifen. Effektive Methoden sind spezielle Suchmaschinen, die mit dem Internet verbundene Geräte aufspüren. Durch eine Suche in diesen Datenbanken lässt sich feststellen, ob die eigenen Geräte dem Internet ausgesetzt und anfällig für Angriffe sind.

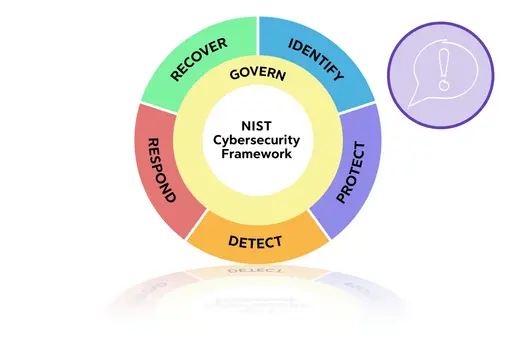

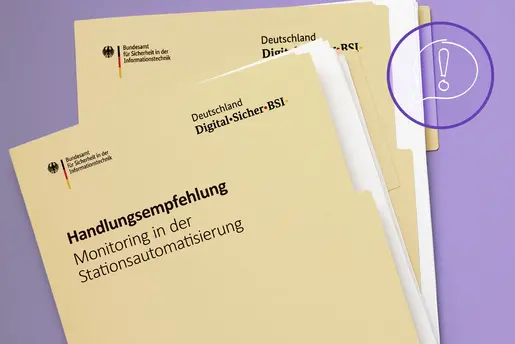

Der Einsatz von OT-Geräten, die dem Internet ausgesetzt sind, birgt ein beträchtliches Risiko. Ohne geeignete Maßnahmen können die Folgen gravierend sein. Durch die Umsetzung proaktiver Maßnahmen wie Netzwerksegmentierung, starke Authentifizierung und kontinuierliche Überwachung können Unternehmen das Risiko jedoch erheblich verringern und ihre kritische Infrastruktur vor Cyberbedrohungen schützen. Warten Sie nicht auf einen Angriff, sondern sichern Sie Ihre OT-Systeme jetzt.

![[Translate to Deutsch:] Why Patch Management in Power Grid Substations Is Challenging?](https://www.omicroncybersecurity.com/fileadmin/_processed_/e/5/csm_Resources_Article_Patch_Mngt_Tiles_3by2_399481ad3a.webp)

![[Translate to Deutsch:] StationGuard-Broschüre, OMICRON](https://www.omicroncybersecurity.com/fileadmin/_processed_/9/4/csm_Resources_StationGuard_Brochure_Tiles_3by2_4189edb7c9.webp)